DNSSEC 中文全名是:網域名稱系統安全擴充程式(Domain Name System Security Extension,DNSSEC)主要用途可以簡單理解為 DNS 的加密簽名資訊,防止 DNS Server 有劫持或污染的動作。細節可以參考財團法人台灣網路資訊中心文章 或是 Cloudfalre 的文章,而在網域的 DNS 配置的狀況下,會牽涉到的有三個層面: 網域註冊商、名稱伺服器( Name Server)、客戶端(瀏覽器),客戶端扮演的角色是作驗證 DNS 指向真偽的動作,而我們做設置的部分就會有網域註冊商與名稱伺服器。

這邊介紹比較常用的, Cloudflare 和 Godaddy 兩家配合操作,如果是直接使用 Godaddy 的 DNS 的話,依照官網說明,會需要開啟頂級 DNS (Premium DNS)服務,這次介紹的應用場景是使用 Godaddy 註冊的網域,透過 Cloudfalre 作為 Name Server 來啟用 DNSSEC 的功能。

—

p.s. 如果是用 Cloudflare 註冊的話,據官方稱,他們會自動申請註冊 DNSSEC 服務。

—

在開始之前先講注意事項:

- 其實已經有很詳盡的說明了,Cloudflare 請參考這裡,Godaddy 參考這裡。

- 注意有Godaddy 有部分網域後綴是無法使用 DNSSEC 服務的,網域列表請參考這裡。

- 設定完成後,可以透過這裡,輸入網域來做檢查。

流程以下:

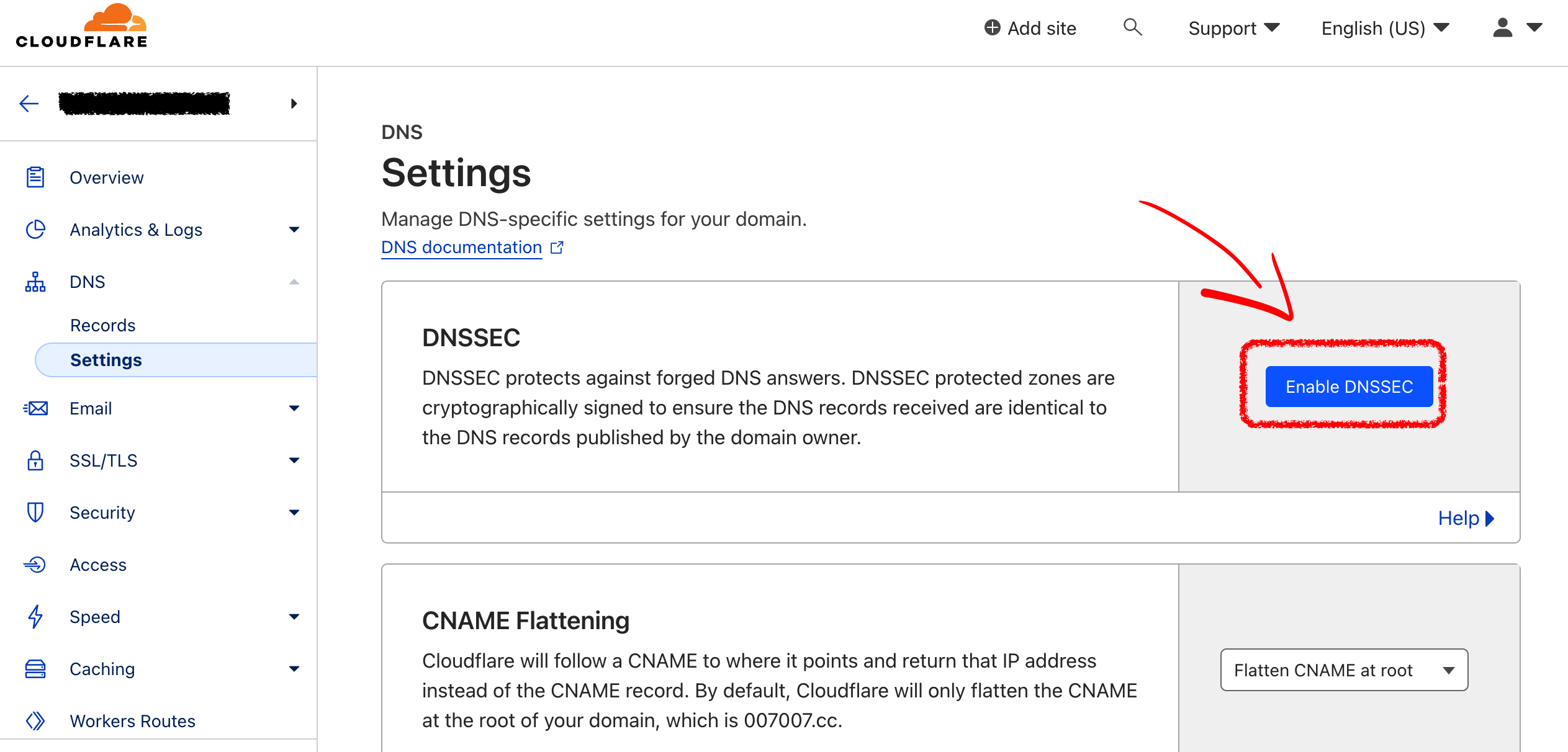

在進入 Cloudflare 的網域後,找到 DNS 的 Settings 裡面。點擊 Enable DNSSEC 按鈕。

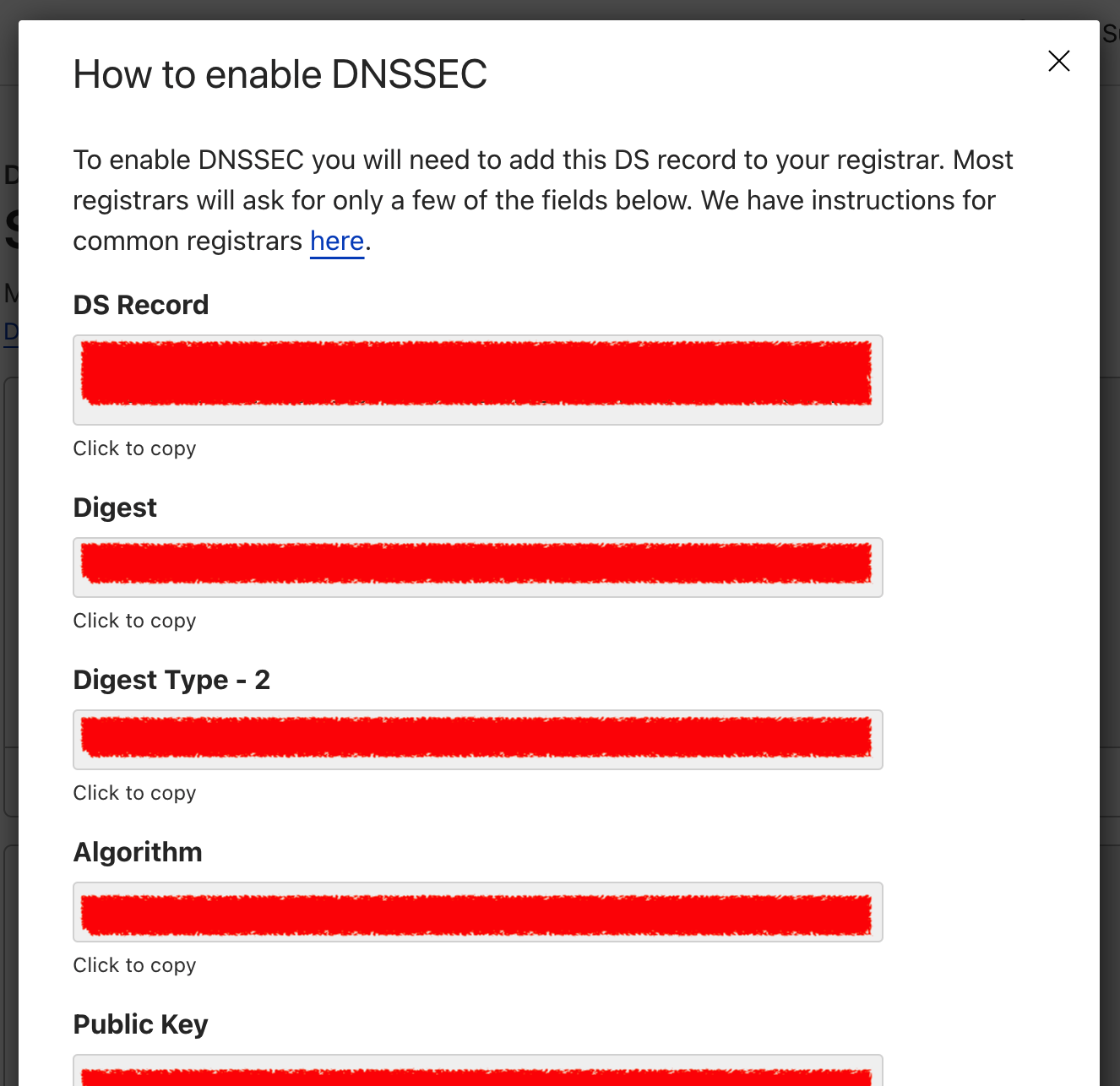

點擊後會跳出 DS 紀錄,會有的欄位有:

點擊後會跳出 DS 紀錄,會有的欄位有:

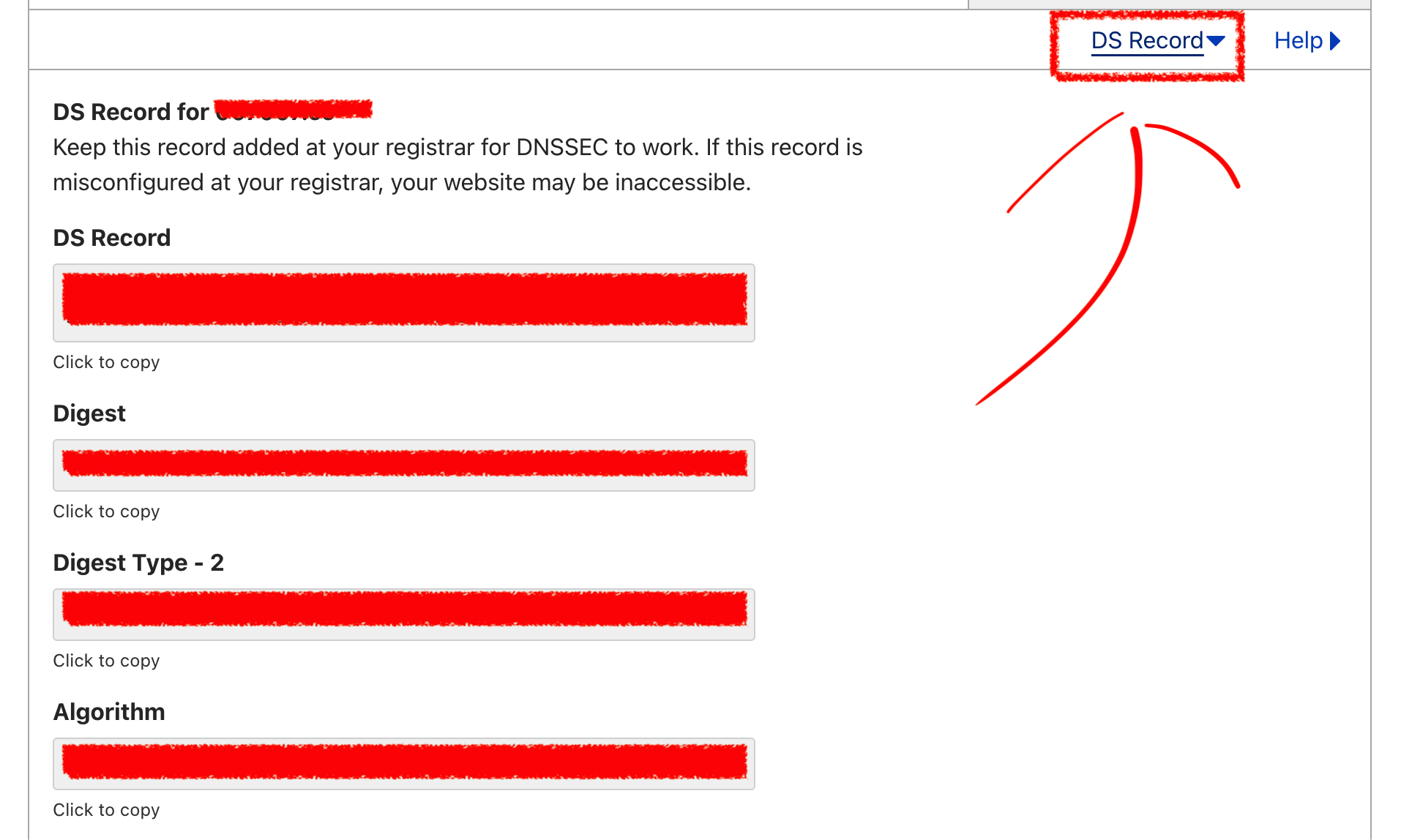

DS Record, Digest, Digest Type(這邊後面一般會帶 2), Algorithm, Public Key, Key Tag, Flags,如果不小心把 popup 視窗關閉了也不用擔心,在 Enable 按鈕的下方會多一個「DS Record」的連結可以展開相同的資訊。這些資訊我們等等會用到的有 Key Tag, Algorithm, Digest Type, Digest 這幾個欄位。先紀錄起來,要注意 Digest Type 等等要輸入的是 2

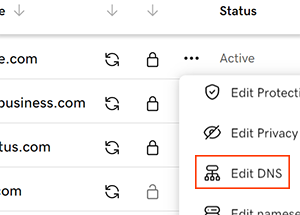

紀錄好資料以後,就是到 Godaddy 註冊 DA 資料,不得不抱怨一下, Godaddy 的操作體驗真的不太好。首先,登入 Godaddy 以後進入到 Domain Portfolio 頁面,也就是顯示全部網域的頁面,找到你要的網域,右邊會有一個三個橫向點點的圖案,點擊展開之後會有一個 Edit DNS (編輯 DNS)的選項,點進去。

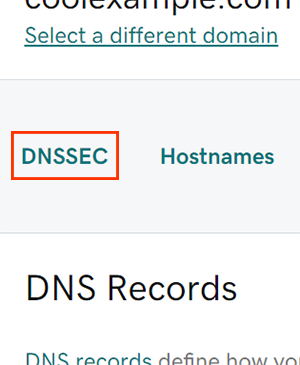

在網域名稱的下面會有一個「DNSSEC」的連結,點下去填寫資料。

這時會需要新增 DS 紀錄,我們需要新增一個 DS 紀錄,把剛剛 Cloudflare 資料填入,會有這些資料:

- Key Tag: A number between 1 and 65536 that quickly identifies this DS record.

- Algorithm: An identifier of the cryptographic algorithm that generates the signature. Choose an option from the menu.

- Digest Type: This determines the algorithm type that constructs the digest. Choose 1 or 2 from the menu.

- Digest: The digest is an alpha-numeric value that specifies a cryptographic hash value of the referenced DNSKEY Record.

如果 Cloudfalre 使用的是中文的話,可能會有些資料對不齊,附上 Godaddy 中文的對應:

- 金鑰標籤:Key Tag

- 算法:Algorithm 一般會是 13

- 摘要類型:Digest Type 在這個 case 請輸入 2

- 摘要:Digest

輸入完成後儲存就行的,稍等 10 – 60 分鐘。可以用這個網站輸入網域來檢測。沒問題就行啦!

同場加映:

因為我滿多網域用 Hover 註冊的,可以參考:

參考資料: